Mein erster Origami-Kranich

Nachdem ich mich nun schon so lange mit Origami beschäftige habe ich endlich einmal das älteste dokumentierte Ornament versucht - aus gutem Grund...

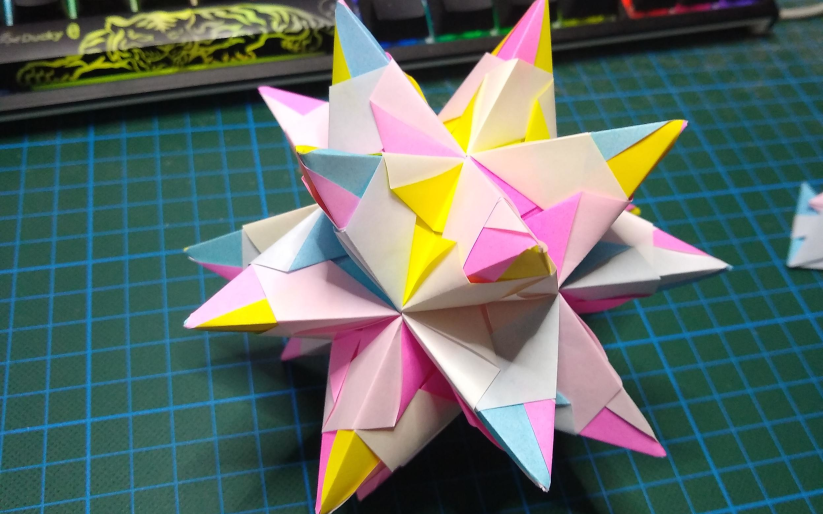

Ich erhielt völlig überraschend ein Päckchen echtes Origami-Papier geschenkt (bisher hatte ich irgendwelche Deko-Papiere und günstige würfelfürmige Zettelblocks als Rohstoff benutzt). Um ein Gefühl dafür zu entwickeln, baute ich zunächst ein Ksudama:

Mein erstes eigenes echtes Origami-Papier

Mein erstes eigenes echtes Origami-Papier

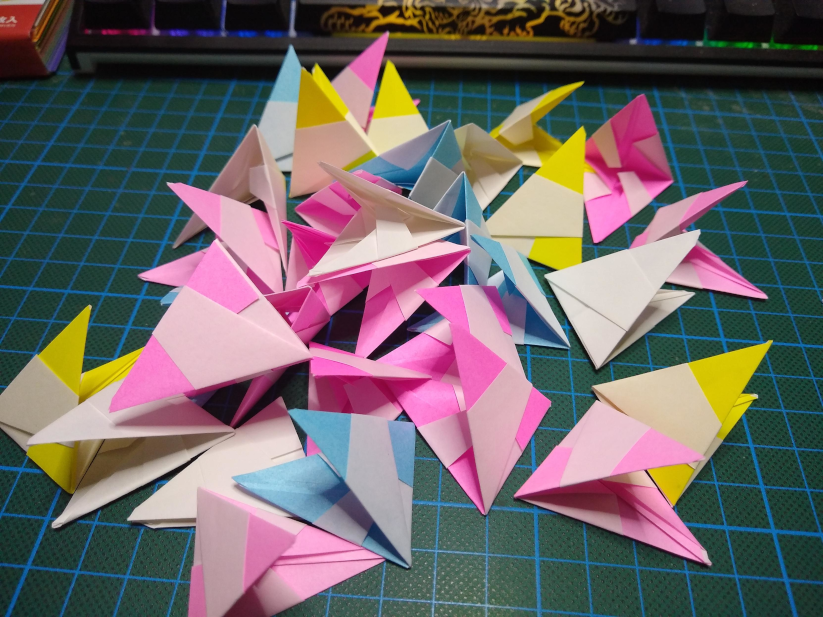

Die Segmente für das Kusudama aus echtem Origami-Papier

Die Segmente für das Kusudama aus echtem Origami-Papier

Kusudama aus echtem Origami-Papier

Kusudama aus echtem Origami-Papier

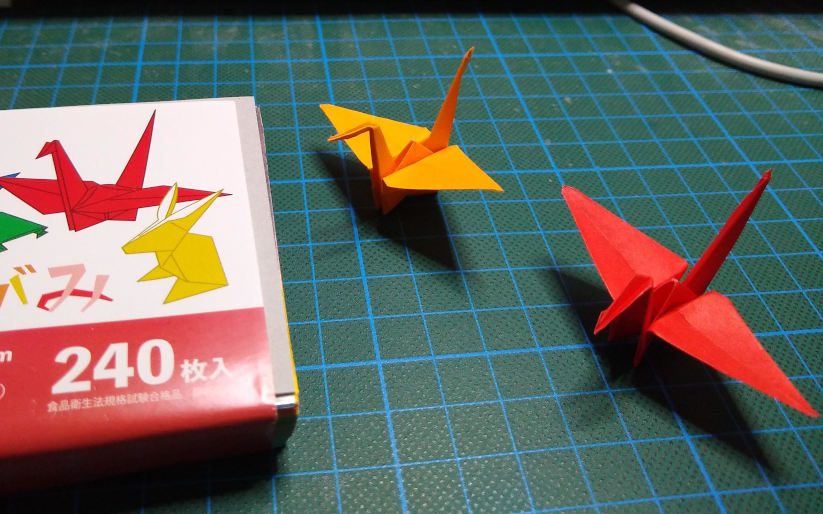

Dafür wurde ich jedoch kritisiert (zu einfach, zu langweilig,...) - also suchte ich im Internet und wurde fündig (Links am Ende dieses Artikels): Ich stieß auf mehrere sehr gute Anleitungen und faltete tatsächlich meine ersten Kraniche:

Meine ersten Kraniche aus echtem Origami-Papier

Meine ersten Kraniche aus echtem Origami-Papier

Vor 5 Jahren hier im Blog

-

Demonstration und Beispiele für die Nutzung eines RFC3161-Servers aus Java heraus

15.05.2021

Ich habe ein Begleitprojekt zu meiner Implementierung meines Timestamping Server Projekts erstellt: eine Demonstration und ein Beispiel dafür, wie man einen solchen Timestamping-Server von Java aus nutzen kann.

Weiterlesen

Tags

AI und ML Android Basteln C und C++ Chaos Datenbanken Docker dWb+ ESP Wifi Garten Geo Go GUI Hardware Java Jupyter JupyterBinder Komponenten Links Linux Markdown Markup Music Numerik OpenSource PKI-X.509-CA Präsentationen Python QBrowser Rants Raspi Revisited Security Software-Test sQLshell TeleGrafana Verschiedenes Video Virtualisierung Windows Upcoming...

Neueste Artikel

-

Asymmetrische Kryptographie

Asymmetrische Kryptographie

Ich habe mich mit der Idee schon länger getragen: Nochmal einen Rundumschlag zu asymmetrischer Kryptographie zu machen. Dabei werde ich mich auf Demonstrationen der einzelnen Konzepte und Operationen mit Beispielcode konzentrieren und zu jedem der vorgestellten Konzepte mehr oder weniger ausführlich bezüglich der Einsatzszenarien und Vor- und Nachteile Stellung beziehen

Weiterlesen -

Absichern von Truststores und Keystores

Hin und wieder erlebe ich es persönlich oder lese davon, dass jemand die Frage stellt, wie kryptographische Geheimnisse gesichert werden können. Ich gebe hier mal einen Anstoß, darüber aus der Sicht der Software-Architektur auf Systemebene nachzudenken...

Weiterlesen -

Futro-Thin-Clients und PCI Express Mini Cards

Ich habe mich von einigen Artikeln anderer Besitzer und Upcycler von Futro-Thin-Clients inspirieren lassen - das hat dazu geführt, dass ich von meinem eigentlichen Projekt (Bauen eines kleinen Clusters) abgekommen bin und die Hardware ein wenig genauer unter die Lupe genommen habe...

Weiterlesen

Manche nennen es Blog, manche Web-Seite - ich schreibe hier hin und wieder über meine Erlebnisse, Rückschläge und Erleuchtungen bei meinen Hobbies.

Wer daran teilhaben und eventuell sogar davon profitieren möchte, muss damit leben, daß ich hin und wieder kleine Ausflüge in Bereiche mache, die nichts mit IT, Administration oder Softwareentwicklung zu tun haben.

Ich wünsche allen Lesern viel Spaß und hin und wieder einen kleinen AHA!-Effekt...

PS: Meine öffentlichen Codeberg-Repositories findet man hier.