JMX zur Überwachung am Beispiel eines HTTP Proxy

Ich war schon immer der Meinung, dass die Java Management Extensions eine stark unterschätzte Technologie sind, die nie zu der ihr zustehenden Bedeutung gekommen sind. Mein letztes Projekt bestärkte mich nochmals in dieser Meinung.

Ich habe neulich den Faden wiederaufgenommen, der schon geraume Zeit darauf wartete: Ich wollte eine Proxy-Infrastrukur schaffen, die über Plugins verschiedene Verhalten implementieren kann.

Dazu hatte ich angefangen, war aber in einem Stadium steckengeblieben, in dem der Proxy nicht nutzbar war: er leitete den Verkehr einfach nur durch - und auch da nicht immer korrekt.

Nachdem ich mich nun wieder einmal über den ganzen Werbemüll aufgeregt habe, der meine eh schon bescheidene, instabile 1 MBit-Leitung verstopft, habe ich mich nochmals hingesetzt und die verschiedenen Möglichkeiten geprüft, dieses abzustellen. Die bisher von mir eingesetzte über eine eigene Hosts-Datei, in der alle Namen von bösen Hosts auf localhost umgeleitet werden, hat zwei Nachteile:

- Wartung ist schwierig und funktioniert nur als root.

- Es ist nicht möglich, ganze Domains einzubinden - es können auf diese Art und Weise nur einzelne Rechner gesperrt werden.

Dann fand ich einen in Java geschriebenen Proxy, der gegen Ads und Tracker helfen sollte. Das erinnerte mich wieder an meinen eigenen Versuch und ich aktivierte ihn. Nach eingehender Analyse des vorliegenden Standes wurden folgende Verbesserungen umgesetzt:

- Refactoring des Codes

- AdBlock-Plugin mit Blacklist für Domains und Black- und Whitelist für Hosts

- Socketpool zur Effizienzsteigerung

- Threadpool zur Effizienzsteigerung

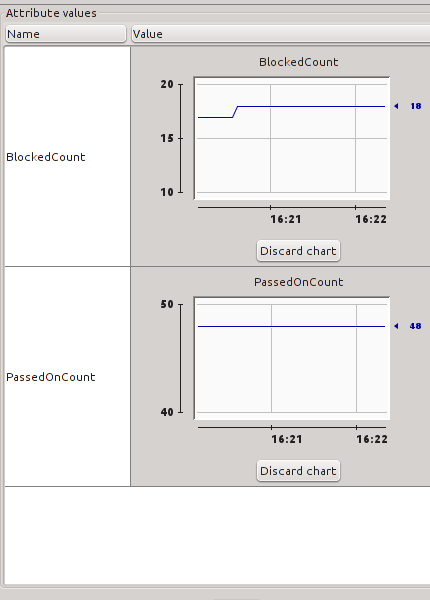

public interface AdBlockWorkerStatisticsMBean

{

public int getBlockedCount();

public int getPassedOnCount();

public void resetBlockedCount();

public void resetPassedOnCount();

}

Überblick über die Anzahl geblockter und durchgeleiteter Anfragen anhand der Namen der Hosts

Überblick über die Anzahl geblockter und durchgeleiteter Anfragen anhand der Namen der Hosts

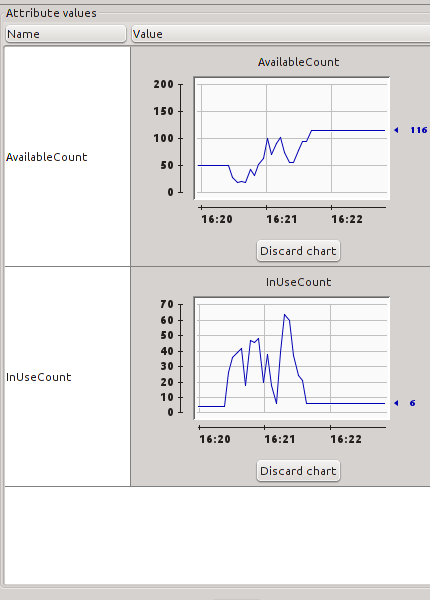

public interface SocketPoolMBean

{

public int getAvailableCount();

public int getInUseCount();

}

Überblick über die Anzahl im Pool befindlicher und aktuell genutzter Sockets

Überblick über die Anzahl im Pool befindlicher und aktuell genutzter Sockets

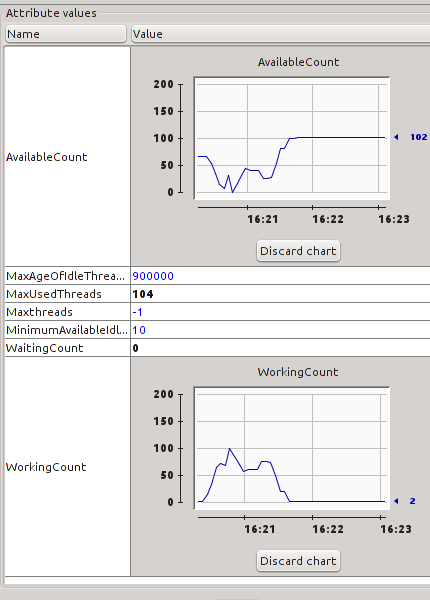

public interface ThreadManagerMBean

{

public int getMinimumAvailableIdleThreadsAfterSweep();

public void setMinimumAvailableIdleThreadsAfterSweep(int minimumAvailableIdleThreadsAfterSweep) throws java.beans.PropertyVetoException;

public long getMaxAgeOfIdleThreadsInMillis();

public void setMaxAgeOfIdleThreadsInMillis(long maxAgeOfIdleThreadsInMillis) throws java.beans.PropertyVetoException;

public void setMaxthreads(int newmaxthreads);

public int getMaxthreads();

public int getAvailableCount();

public int getWorkingCount();

public int getWaitingCount();

public int getMaxUsedThreads();

public void resetMaxUsedThreads();

}

Überblick über die Anzahl im Pool befindlicher und aktuell genutzter Threads

Überblick über die Anzahl im Pool befindlicher und aktuell genutzter Threads

Vor 5 Jahren hier im Blog

-

Keycloak, OTP, FIDO

11.06.2021

Ich berichtete neulich über die Installation und erste Tests von Keycloak. Nun bin ich tiefer eingetaucht und habe die diversen Möglichkeiten untersucht, die Authentifizierung mittels zweiten Faktors sicherer zu machen.

Weiterlesen

Tags

AI und ML Android Basteln C und C++ Chaos Datenbanken Docker dWb+ ESP Wifi Garten Geo Go GUI Hardware Java Jupyter JupyterBinder Komponenten Links Linux Markdown Markup Music Numerik OpenSource PKI-X.509-CA Präsentationen Python QBrowser Rants Raspi Revisited Security Software-Test sQLshell TeleGrafana Verschiedenes Video Virtualisierung Windows Upcoming...

Neueste Artikel

-

TPM per PKCS#11 in Java-Anwendungen nutzen

Nach meinen Erfolgen mit einem TPM in der Version 1.2 zur Absicherung von SSH-Verbindungen wollte ich versuchen, seine Funktionalität in Java-Anwendungen zu integrieren...

Weiterlesen -

LinkCollections 2026 V

letzten losen Zusammenstellung (für mich) interessanter Links aus den Tiefen des Internet von 2026 folgt hier gleich die nächste:

Weiterlesen -

Trusted Platform Module im Thin Client Fujitsu Futro nutzen

Es geht hier speziell um das Modell s920. Bei Recherchen zu meinen letzten Experimenten hatte ich auch realisiert, dass ich einen solchen Thin Client mit montiertem TPM besitze - das musste natürlich ausprobiert werden!

Weiterlesen

Manche nennen es Blog, manche Web-Seite - ich schreibe hier hin und wieder über meine Erlebnisse, Rückschläge und Erleuchtungen bei meinen Hobbies.

Wer daran teilhaben und eventuell sogar davon profitieren möchte, muss damit leben, daß ich hin und wieder kleine Ausflüge in Bereiche mache, die nichts mit IT, Administration oder Softwareentwicklung zu tun haben.

Ich wünsche allen Lesern viel Spaß und hin und wieder einen kleinen AHA!-Effekt...

PS: Meine öffentlichen Codeberg-Repositories findet man hier.